课程介绍

代码审计,是对应用程序源代码进行系统性检查的工作。目的是为了找到并且修复应用程序在开发阶段存在的一些漏洞或者程序逻辑错误

避免程序漏洞被非法利用给企业带来不必要的风险。本课程将针对OWASP统计的问题作为重点讲解,第一二阶段讲解代码审计的基础

知识,熟悉代码审计的流程,掌握相关审计工具的使用,第三阶段从代码安全性的规范进行讲解,熟悉漏洞形成原理以及修复方案,第

四阶段为实战阶段。

课程目录:

第1章: 环境配置

课时 1 : 环境配置及审计工具介绍

任务1: 课件.rar

第2章: 基础知识

课时 2 : 代码审计的思路及流程

课时 3 : PHP核心配置详解

课时 4 : 代码调试及Xdebug的配置使用

课时 5 : 审计涉及的超全局变量

第3章: 常见漏洞

课时 6 : PHP代码审计SQL注入漏洞

课时 7 : PHP代码审计宽字节注入及二次注入

课时 8 : 代码审计之代码执行漏洞

课时 9 : 代码审计之命令执行漏洞

课时 10 : 代码审计之XSS漏洞

课时 11 : 代码审计之CSRF漏洞

课时 12 : PHP代码审计之文件上传漏洞

课时 13 : PHP代码审计之目录穿越及文件包含漏洞

课时 14 : PHP代码审计之任意文件读取及删除漏洞

课时 15 : PHP代码审计之变量覆盖漏洞

课时 16 : PHP代码审计之反序列化漏洞

课时 17 : PHP弱类型

课时 18 : PHP伪协议

课时 19 : PHP代码审计之会话认证漏洞

第4章: 实验

课时 20 : 漏洞实战之系统重装漏洞

课时 21 : 漏洞实战之系统SQL注入漏洞

课时 22 : 漏洞实战之存储型XSS

课时 23 : 漏洞实战之代码执行漏洞

课时 24 : 漏洞实战之CSRF漏洞

课时 25 : 漏洞实战之任意文件写入漏洞

课时 26 : 漏洞实战之任意文件删除漏洞

课时 27 : 漏洞实战之越权漏洞

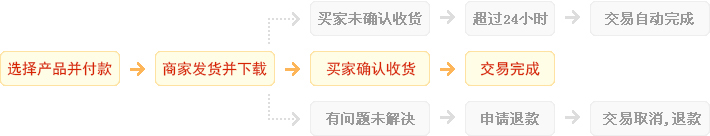

1、自动:在上方保障服务中标有自动发货的商品,拍下后,将会自动收到来自卖家的商品获取(下载)链接;

2、手动:未标有自动发货的的商品,拍下后,卖家会收到邮件、短信提醒,也可通过QQ或订单中的电话联系对方。

1、描述:源码描述(含标题)与实际源码不一致的(例:描述PHP实际为ASP、描述的功能实际缺少、版本不符等);

2、演示:有演示站时,与实际源码小于95%一致的(但描述中有"不保证完全一样、有变化的可能性"类似显著声明的除外);

3、发货:手动发货源码,在卖家未发货前,已申请退款的;

4、服务:卖家不提供安装服务或需额外收费的(但描述中有显著声明的除外);

5、其他:如质量方面的硬性常规问题等。

注:经核实符合上述任一,均支持退款,但卖家予以积极解决问题则除外。交易中的商品,卖家无法对描述进行修改!

1、在未拍下前,双方在QQ上所商定的内容,亦可成为纠纷评判依据(商定与描述冲突时,商定为准);

2、在商品同时有网站演示与图片演示,且站演与图演不一致时,默认按图演作为纠纷评判依据(特别声明或有商定除外);

3、在没有"无任何正当退款依据"的前提下,写有"一旦售出,概不支持退款"等类似的声明,视为无效声明;

4、虽然交易产生纠纷的几率很小,但请尽量保留如聊天记录这样的重要信息,以防产生纠纷时便于网站工作人员介入快速处理。

钓鱼技巧野钓垂钓实战视频教程教你掌握钓鱼诀窍...¥79.8

钓鱼技巧野钓垂钓实战视频教程教你掌握钓鱼诀窍...¥79.8 100个宝宝祛病小偏方让宝宝少打针少吃药PDF电子版...¥12.9

100个宝宝祛病小偏方让宝宝少打针少吃药PDF电子版...¥12.9 特色手工辣条制作+配方全程视频教程...¥98.00

特色手工辣条制作+配方全程视频教程...¥98.00 一站式奶茶店技术配方 珍珠奶茶开店方案+设备小吃技术配方...¥29.8

一站式奶茶店技术配方 珍珠奶茶开店方案+设备小吃技术配方...¥29.8 重庆火锅鱼做法教程商用技术配方底料炒制及汤料调制工艺教程...¥8.8

重庆火锅鱼做法教程商用技术配方底料炒制及汤料调制工艺教程...¥8.8 《点石成金》一万项实用科技成果技术库光盘电子资料...¥69.9

《点石成金》一万项实用科技成果技术库光盘电子资料...¥69.9 互联网Java工程师面试突击第三季视频教程151课时+资料...¥49.5

互联网Java工程师面试突击第三季视频教程151课时+资料...¥49.5 优质女人必读内外兼修40部中外经典音频教程...¥39.9

优质女人必读内外兼修40部中外经典音频教程...¥39.9 KFC肯德基麦当劳薯条汉堡炸鸡技术配方揭秘资料+视频教程...¥39.9

KFC肯德基麦当劳薯条汉堡炸鸡技术配方揭秘资料+视频教程...¥39.9 各地特色小吃卤味教程国内名小吃配方资料+制作教程...¥19.9

各地特色小吃卤味教程国内名小吃配方资料+制作教程...¥19.9 安卓酷跑闯关游戏:刀光与少女破解内购版下载...¥3.9

安卓酷跑闯关游戏:刀光与少女破解内购版下载...¥3.9 明智护理365 Wise Care 365注册专业版 电脑垃圾清理加速...¥79.8

明智护理365 Wise Care 365注册专业版 电脑垃圾清理加速...¥79.8 焦盼教你如何打造让甲方赚钱的面馆空间视频教程...¥29.9

焦盼教你如何打造让甲方赚钱的面馆空间视频教程...¥29.9 EaseUS Data Recovery Wizard Technic...¥68.8

EaseUS Data Recovery Wizard Technic...¥68.8 Telegram解除账号双向教程方法 飞机TG解除+86私聊陌生人双向...¥19.9

Telegram解除账号双向教程方法 飞机TG解除+86私聊陌生人双向...¥19.9 金庸小说漫画改编11部PDF电子版:鹿鼎记 射雕英雄传 神雕侠侣 天龙...¥29.8

金庸小说漫画改编11部PDF电子版:鹿鼎记 射雕英雄传 神雕侠侣 天龙...¥29.8 ps ai字体包库cdr毛笔书法艺术卡通中文ppt字体下载pr设计素材...¥19.9

ps ai字体包库cdr毛笔书法艺术卡通中文ppt字体下载pr设计素材...¥19.9 DirectX Repair绿色破解单文件版 万能dell丢失修复工具...¥15.9

DirectX Repair绿色破解单文件版 万能dell丢失修复工具...¥15.9